기존 로컬 개발 환경에서는 Docker Compose를 활용해 PostgreSQL과 Redis 컨테이너를 실행하고 볼륨을 연결하여 사용했다.

요즘 인프라를 AWS 클라우드 환경으로 이관하는 작업을 하고 있는데, PostgreSQL과 Redis를 Private Subnet에 배치하고자한다.

우선, 외부 접근을 차단하고 내부 애플리케이션만 접근할 수 있도록 DB 전용 방화벽 설정을 해준다.

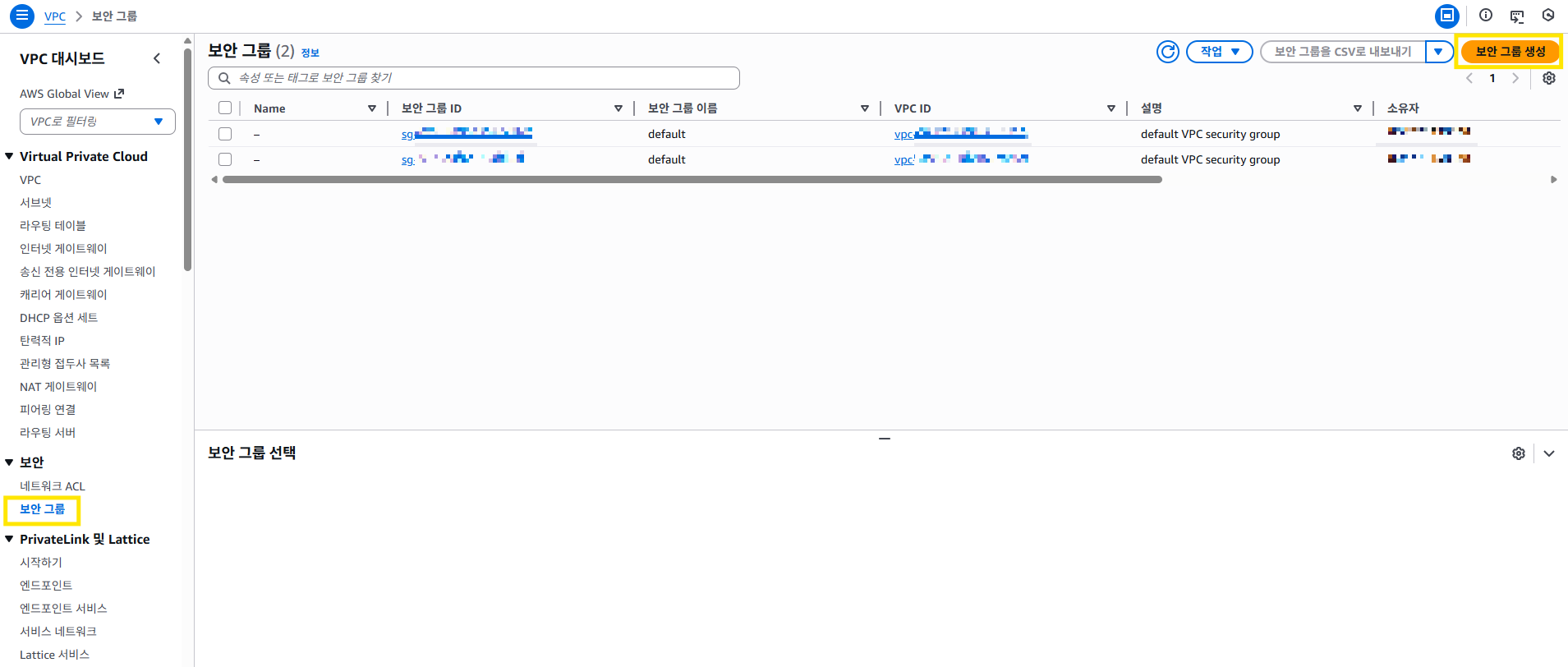

1. 보안 그룹 생성 하기

VPC 대시보드 진입 > 왼쪽 메뉴에서 '보안 그룹' 선택 > '보안그룹 생성' 클릭

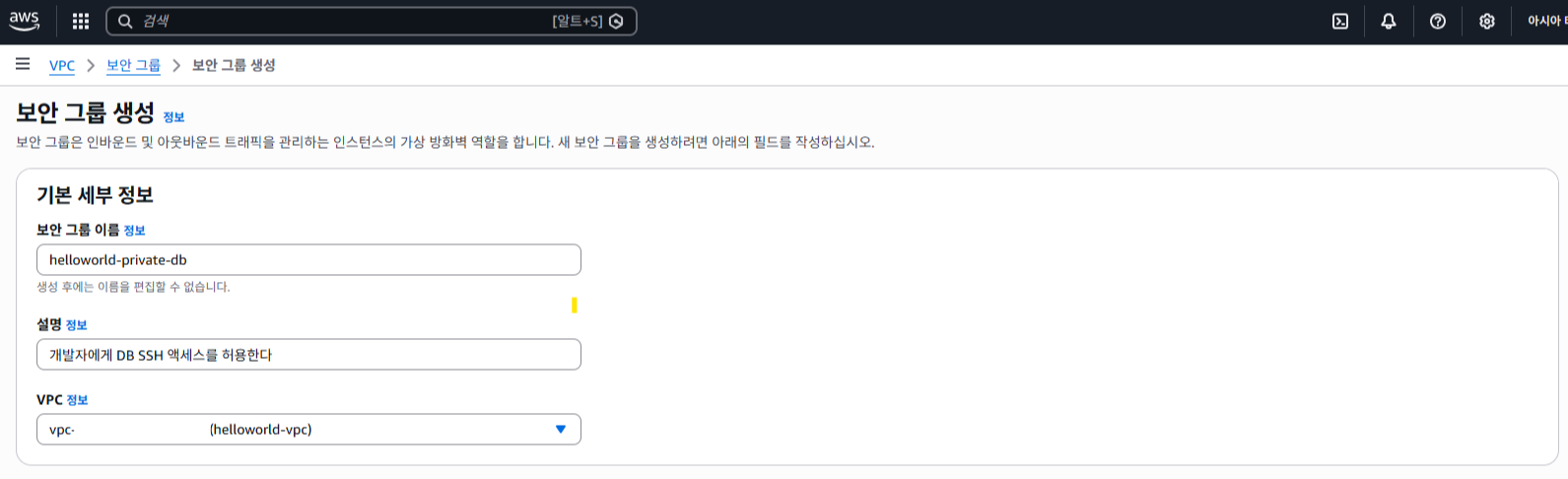

1) 기본 세부 정보

보안그룹 이름은 프로젝트명을 넣어서 식별하기 좋은 이름으로 설정해줬다.

VPC 정보는 처음엔 기본값으로 선택되어있었는데, 보안그룹을 생성하기 이전에 만든 VPC를 선택해줘야한다.

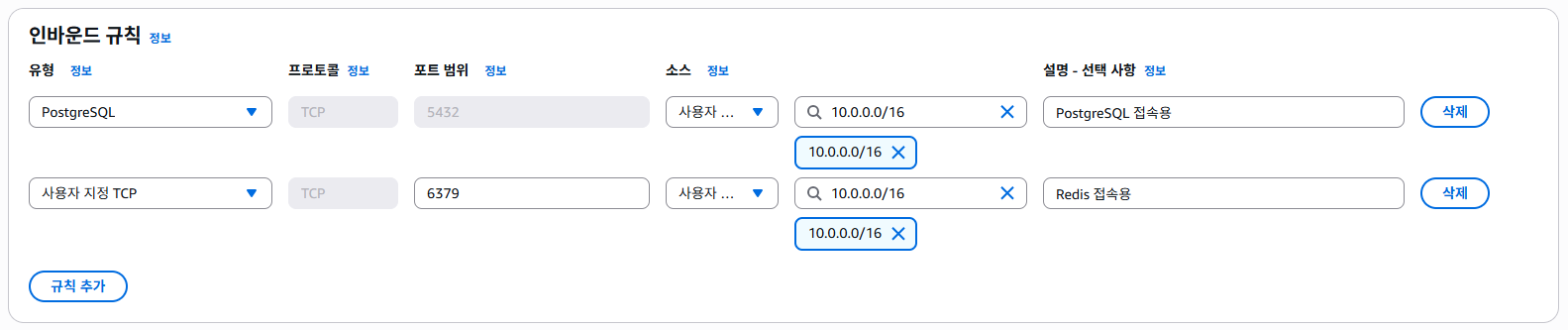

2) 인바운드 규칙

👉인바운드 규칙은 외부에서 내 DB로 들어오는 것을 허락하는 규칙이다.

내 프로젝트는 PostgreSQL과 Redis를 사용하고 있다.

그래서 PostgreSQL를 선택해줬다.

그럼 포트 범위가 5432로 자동설정된다.

소스는 사용자 지정을 선택하고 10.0.0.0/16 을 입력해준다.

설명에는 직관적으로 확인하기 쉽게 작성해준다.

(※참고로 한글을 쓰면 안된다..영어로 번역해서 써야함.)

그리고 Redis를 위한 인바운드 규칙을 추가해줘야한다.

'규칙 추가' 를 클릭

유형에 Redis가 없기때문에 사용자 지정 TCP를 선택해주고, 포트범위는 Redis의 기본 포트인 6379를 입력한다.

소스에 10.0.0.0/16을 입력한다.

3) 아웃바운드 규칙

👉아웃바운드 규칙은 내 DB가 밖으로 나가는 규칙을 의미한다.

아웃바운드 규칙은 기본값을 유지해주면 된다.

왜냐하면, 인바운드규칙을 통과했으면 나갈땐 자동으로 허락되기 때문이다.

그래서 아웃바운드를 막을 필요가 없다.

✅ 태그 선택사항

AWS로 여러 프로젝트를 관리한다던가, 운영 · 개발 환경을 분리했을 때 구분하기 위해 달아주는 용도다.

예를 들면,

Key : Environment

Value : Dev

이런식으로 태그를 달아놓으면 추후에 리소스를 검색하거나 AWS 비용을 추적하기 용이하다.

그치만, 나는 당장에 여러개를 관리하는게 아니기때문에 태그를 추가하지 않았다.

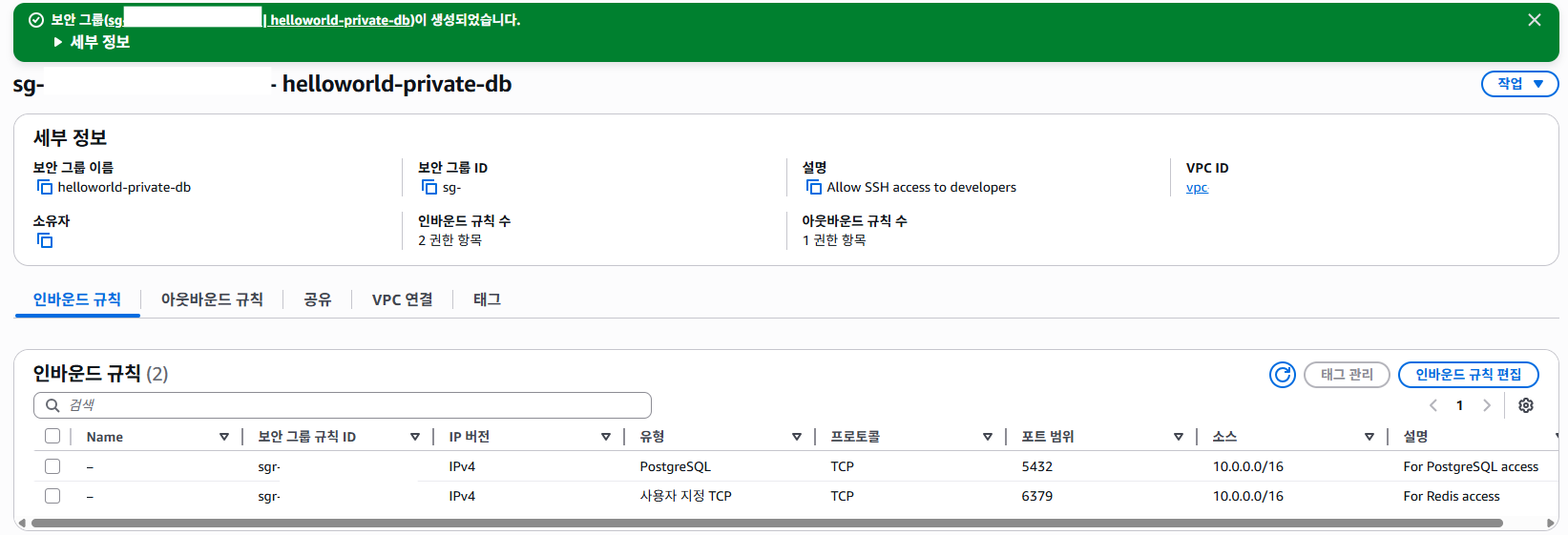

이제 '보안 그룹 생성' 클릭 하면 끝!!

'Cloud' 카테고리의 다른 글

| [AWS] RDS & ElastiCache 데이터 저장소 만들기 - 3편 (0) | 2025.12.29 |

|---|---|

| [AWS] RDS & ElastiCache 데이터 저장소 만들기 - 2편 (0) | 2025.12.29 |

| [AWS] VPC 네트워크 생성 실습 - 가상의 데이터센터 만들기 (0) | 2025.12.26 |

| 네이버 클라우드 플랫폼(NCP) (1) 서버 생성하기 - CI/CD 파이프라인 (0) | 2025.08.18 |

| [AWS] AWS IAM 액세스 키 생성하기 , CLI 설정하는 법 (Windows) (0) | 2025.08.02 |